La meilleure façon d'exÃĐcuter des scripts et des commandes Linux avant de suspendre (ou aprÃĻs avoir repris) est d'utiliser le systÃĻme systemd init. Cela est dÃŧ au fait que le systÃĻme init interagit directement avec le noyau et les systÃĻmes d'alimentation. Apprendre à travailler avec cet outil permettra à tout utilisateur d'avoir beaucoup de contrÃīle sur son systÃĻme d'exploitation Linux,

S'il vous plaÃŪt comprendre que jouer avec le systÃĻme init sur votre PC peut Être dangereux si vous ne savez pas ce que vous faites. Assurez-vous de suivre au plus prÃĻs les instructions de ce tutoriel, afin d'ÃĐviter tout incident possible.

Toutes les distributions Linux modernes ne prennent pas en charge le systÃĻme init systemd. Certains utilisent upstart ou autre chose entiÃĻrement. Dans ce tutoriel, nous allons nous concentrer sur systemd car c'est le systÃĻme d'initiation le plus courant. Si vous cherchez à accomplir cette tÃĒche sur quelque chose qui n'exÃĐcute pas ce que nous traitons dans cet article, consultez le manuel de votre systÃĻme d'exploitation pour obtenir des instructions.

Remarque: Les utilisateurs Debian doivent remplacer toutes les instances de usr / lib / systemd / system-sleep avec / lib / systemd / system-sleep /

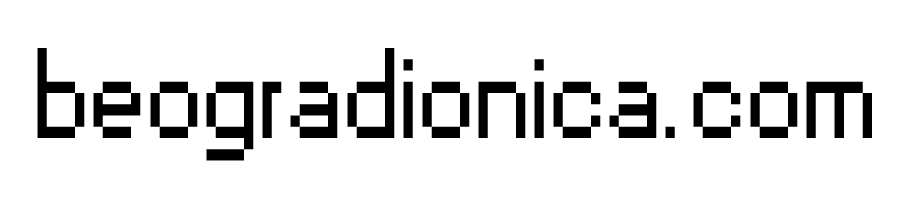

Pour exÃĐcuter un script avant de suspendre, placez un fichier script bash dans la / usr / lib / systemd / system-sleep / rÃĐpertoire. Les scripts eux-mÊmes peuvent tout faire, mais il y a une certaine syntaxe à respecter. Commencez par ouvrir une fenÊtre de terminal. En utilisant sudo -s, gagnez un shell root.

7 Alternatives aux applications Linux pour les applications Windows

Vous souhaitez passer de Microsoft Windows à Linux? Si c'est le cas, vous devrez comprendre que beaucoup de vos programmes Windows ne pourront pas fonctionner sur votre PC Linux. Vous pouvez utiliser l'outil Wine sur votre ordinateur Linux pour faire fonctionner certains programmes, mais ce n'est pas parfait.

Personnalisation de Cinnamon Desktop

Pour ceux qui recherchent un environnement de bureau à la fois beau et fonctionnel, Cinnamon vous couvre. C'est l'un des principaux objectifs du systÃĻme d'exploitation Linux Mint, et son objectif principal est de faciliter l'utilisation de Linux. Lorsque les utilisateurs accÃĻdent à Cinnamon (sur Linux Mint ou d'autres distributions Linux), ils obtiennent une expÃĐrience familiÃĻre semblable à Windows.